薛洪亮:网络防火墙“策略集中管理平台”深度分析

转自“金融电子化”公众号

引语:Gartner 预测“到2023年99%的防火墙被攻破是由于防火墙配置错误而非防火墙本身的缺陷。”

防火墙是最常见的网络安全防护设备,在各类金融机构的网络中有着广泛的部署。防火墙的基本功能是通过设置网络访问控制策略,收敛网络访问权限,落地最小授权原则,防止非授权访问,预防和减少网络风险。访问控制策略是防火墙的灵魂,是网络安全防御体系的基础,它设置的效果直接影响着防火墙的应用效果与网络安全防御的整体水平。如果一个网络的访问控制策略部署的不够好,即使拥有再先进的网络安全设备,攻击者都有可能通过最简单的方式实现非法入侵。2019年2月,Gartner在一份技术观察报告中这样预测:“到2023年99%的防火墙被攻破是由于防火墙配置错误而非防火墙本身的缺陷。”

当前,大多数金融机构的防火墙策略采用人工方式进行管理。随着网络规模的不断扩大与业务的频繁变更,策略规则的数量与日剧增、效果评估难于完成、合规性难于保证。等保2.0中明确提出了防火墙策略精细化、集中化的管理要求,但无论对于用户单位还是测评机构,在复杂网络场景下,海量防火墙策略的分析已超出了人力所及,防火墙策略的精细化管理工作与测评工作均难于落地。

金融机构防火墙策略管理的难点

金融机构防火墙策略管理工作的难点主要体现在三个方面:异构性、复杂性与动态性。

1. 异构性

金融机构网络中的防火墙的品牌普遍在五个以上,不同品牌设备的访问控制策略配置不同,而且同一品牌设备的不同软件版本在访问控制策略配置方面也会存在差异。大中型金融机构网络中防火墙的数量能达到几十台至几百台,每台设备的策略规则普遍在1000条以上,核心边界设备的策略规则能达到几万条。异构性的另一主要表现是本地与云同时存在的混合网络环境,访问控制设备呈现为物理、虚拟、安全组策略、主机访问控制等多种形态。

2. 复杂性

防火墙策略设置的有效性与风险性分析不仅限于单台防火墙,还需要通过网络对象间的访问关系与访问路径进行分析。网络中两点间的访问路径需要对多台网络设备的逻辑连接与访问控制进行关联分析,这里面所提到的网络设备不仅指防火墙,还包括路由器、交换机与负载均衡,需要分析的数据包括IP、VLAN、VXLAN、路由、策略路由、NAT、ACL、安全策略等。金融机构的网络结构复杂,人工方式实现全局网络对象访问路径与访问关系分析基本不可能。

3. 动态性

金融机构防火墙策略变更是常态化的,每周至少两次以上的变更窗口,其主要原因是防火墙访问控制策略与网络连通性和安全性都相关,访问控制的安全原理就是通过收敛网络连通性以降低网络风险。所以,只要网络结构与业务发生变化,访问控制策略就需要随之变化,对于业务敏捷性高的金融机构网络来说,策略变更加频繁、规则数量更大。

以上三方面的问题使得金融机构防火墙策略精细化管理工作难于落地,将会造成了两方面的后果,一是频繁的策略变更增加了安全风险引入的机会,二是占用了大量的人力。有些金融机构的策略管理工作量占比达到安全运维工作量的40%,直接导致其他更高层面工作资源得不到保证。

防火墙策略集中管理的应对

1.关于NSPM的定义

Gartner在2019年的一篇技术观察中对网络安全策略管理(NSPM:Network security policy management)进行了定义:NSPM超越了防火墙供应商提供的用户策略管理界面,提供异构环境下集中的安全策略可视化控制能力,NSPM将整网的设备及其访问控制规则映射为虚拟网络拓扑,为规则优化、变更管理工作流、规则仿真、合规性评估与可视化提供分析和审计能力。NSPM提供异构品牌安全策略的集中管理、变更管理、风险和脆弱性分析与应用程序连接管理四个方面的能力。

混合网络环境下,网络防火墙的形态更加多样化,包括专用的物理设备、虚拟设备、嵌入式防火墙模块、IaaS平台提供的防火墙控制系统。Gartner在2019年网络防火墙魔力象限报告中建议用户应考虑使用NSPM之类的专用工具,以便能够集中管理混合网络的访问控制策略。

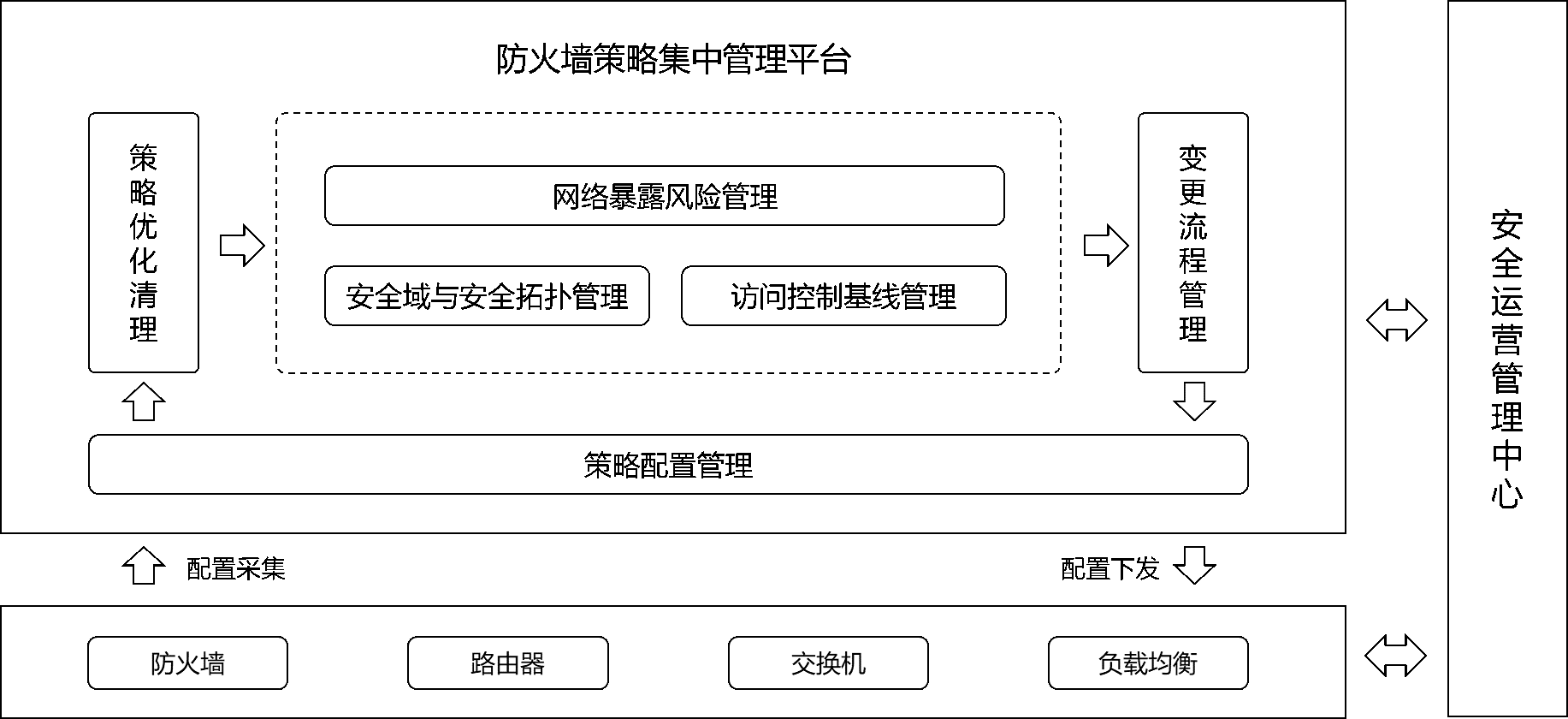

2.防火墙策略集中管理平台总体架构

参考Gartner关于NSPM的定义,结合现阶段金融行业用户防火墙策略的管理方法与管理体系的调研,接下来本文将对防火墙策略集中管理平台总体架构进行一般性的描述,希望能够对金融行业用户在防火墙策略集中管理体系的设计、建设与运行方面起到借鉴作用。

防火墙策略集中管理平台总体架构包含四大部分,即:策略配置管理、策略优化清理、基线与风险管理、变更流程管理。

策略配置管理模块是平台的基础,需要实现不同品牌、不同种类的网络访问控制设备配置的采集,对策略相关数据进行提取,为上层计算模块提供标准化数据,并且可以反向将配置脚本下发至设备。策略配置管理模块可以通过SSH、Telnet、https等方式登录到设备上进行配置采集,也可以通过API接口从设备上或CMDB中获取配置。之后,需要解析策略ID、源地址对象、目的地址对象、服务、动作、生效时间、老化时间等策略相关数据,并基于标准化的格式进行输出,使得采用不同语法的策略配置数据实现统一的、标准化的展示。策略配置管理模块需要支持不同品牌防火墙策略配置脚本模版的预置与自定义,以实现防火墙策略配置脚本自动生成与下发。为了实现安全拓扑的自动生成,策略配置管理模块还需要实现接口、IP、路由、 NAT等数据的解析。

策略优化清理模块主要的作用是实现垃圾策略与风险策略的检查,通过定期对存量策略规则的清理优化,实现策略规则最小化与精细化的平衡。在策略优化清理模块中,需要对标准化的策略数据进行计算,检查策略规则之间的相互关系,从而发现隐藏策略、冗余策略与可合并策略,并且通过某些字段的分析发现空策略、含ANY策略、过期策略,实现垃圾策略与风险策略的检查,并提供处置建议,优化策略规则。对于一些较为深层的问题策略,不能通过策略配置的分析实现,需要将策略配置数据与会话日志数据进行比对,在一段时间周期内统计策略配置中源地址、目的地址、服务三个对象的命中率与命中细节,实现宽松策略与长期不命中策略的分析。

基线与风险管理模块包含三个子模块,即安全域与安全拓扑管理、访问控制基线管理与网络暴露风险管理。安全域与安全拓扑管理子模块需实现全局访问控制策略关联分析建模,自动生成安全拓扑,安全拓扑与传统基于SNMP的物理拓扑不同,基于SNMP的网络拓扑主要描述设备的物理状态与物理连接关系,而安全拓扑描述的是网络对象间的逻辑连接关系与访问控制关系;访问控制基线管理子模块能够根据安全域间访问控制规则设置区域之间的访问控制基线,访问控制基线信息至少包括源域、源地址、目的域、目的地址、协议、端口、动作等信息,支持黑白名单、高危端口、病毒端口的自定义,支持定期依据访问控制基线对网络访问控制策略进行检查,发现违规策略;网络暴露风险管理子模块能够以某一主机或主机组为对象,自动化实现网络暴露路径与暴露风险的分析,从网络访问关系与安全路径的角度描述其对外的暴露情况,可以帮助用户及时了解某些重要主机与主机组网络暴露面的大小、风险的高低,辅助用户进行暴露面收敛与暴露路径的安全加固。

变更流程管理模块需要实现策略变更业务的全流程闭环管理,包括策略变更工单管理、路径仿真计算、路径合规与风险分析、策略开通与验证。变更工单管理子模块的作用是接受业务部门的策略变更申请,并对工单执行进展进行监控,对执行结果实行记录与审计。路径仿真计算子模块的作用是基于策略变更工单的需求对变更路径进行计算与查询,自动找出需要开通的路径与需要进行策略配置变更的目标设备。路径合规与风险分析子模块的作用主要有两方面:一是分析新增策略规则与现有策略规则是否存在冲突关系,避免出现冗余与隐藏规则;二是分析新增策略规则是否符合域间安全基线与风险策略规则。策略开通与验证子模块的作用主要有两方面:一方面是依据路径仿真的计算结果,对不同目标设备的策略变更配置脚本进行生成;二是将生成的配置脚本进行下发,下发完成后,依据策略变更工单的路径开通要求,进行源到目的路径查询,以确认策略变更是否正确完成。

防火墙策略集中管理平台还需要考虑与安全运营管理中心的对接,一方面网络访问控制策略管理是安全运营管理体系的组成部分。另一方面可以实现策略配置数据的采集与下发、多种安全能力的集成与用户业务平台的流程对接。

防火墙策略集中管理平台应用价值总结

首先,落地防火墙策略的精细化与集中化管理,实现海量策略规则的快速优化清理,降低网络风险,同时降低了网络访问控制设备的性能负载。

其次,基于网络安全基础架构建模分析生成网络安全拓扑,实现策略安全基线的设定与动态监控,实现网络暴露风险的可视化分析,帮助用户收敛网络暴露面、降低网络风险。

第三,实现防火墙策略变更全流程自动化闭环管理,确保新增策略满足合规管理要求与安全控制要求,实现访问控制策略的持续合规运维,并且大幅提升策略变更工作的效率。

当前,能够提供防火墙策略集中管理平台产品的主要是国外几家厂商,国内的安博通在该领域研究较为深入,并且拥有大型金融机构的成功案例。安博通今年还发布了免费版的防火墙策略检查工具,大家可以到其官方网站下载、体验。